📋 SSO: SAML-Single-Sign-On mit ADFS einrichten

ADFS ist ein von Microsoft als Standardrolle für Windows Server bereitgestellter Service, der eine Web-Anmeldung mit vorhandenen Active Directory-Zugangsdaten ermöglicht.

Anforderungen

Für die ADFS-Anmeldung bei Ihrer FTAPI-Instanz benötigen Sie:

- Eine Active Directory-Instanz mit einem E-Mail-Adressattribut für jeden Benutzer.

- Einen Server mit Microsoft Server 2016 bis 2025.

- Ein SSL-Zertifikat zum Signieren Ihrer ADFS-Anmeldeseite.

Informationen zur Installation des AD FS-Rollendienst finden Sie bei Microsoft:

https://learn.microsoft.com/de-de/windows-server/identity/ad-fs/deployment/install-the-ad-fs-role-service

Hinzufügen eines Relying Party Trust

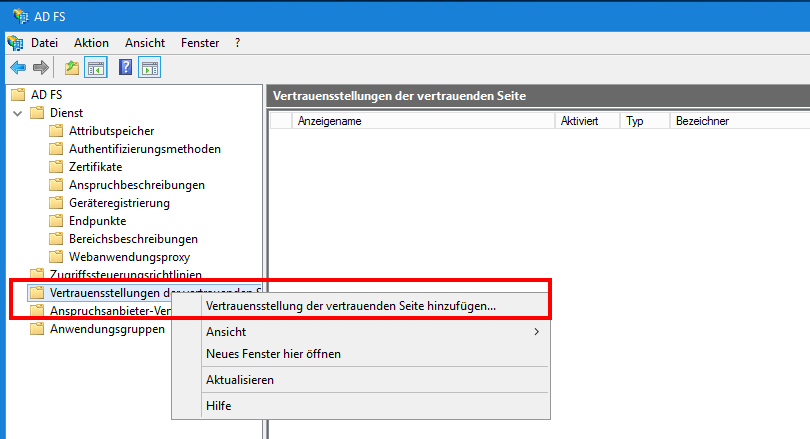

- Wählen Sie unter

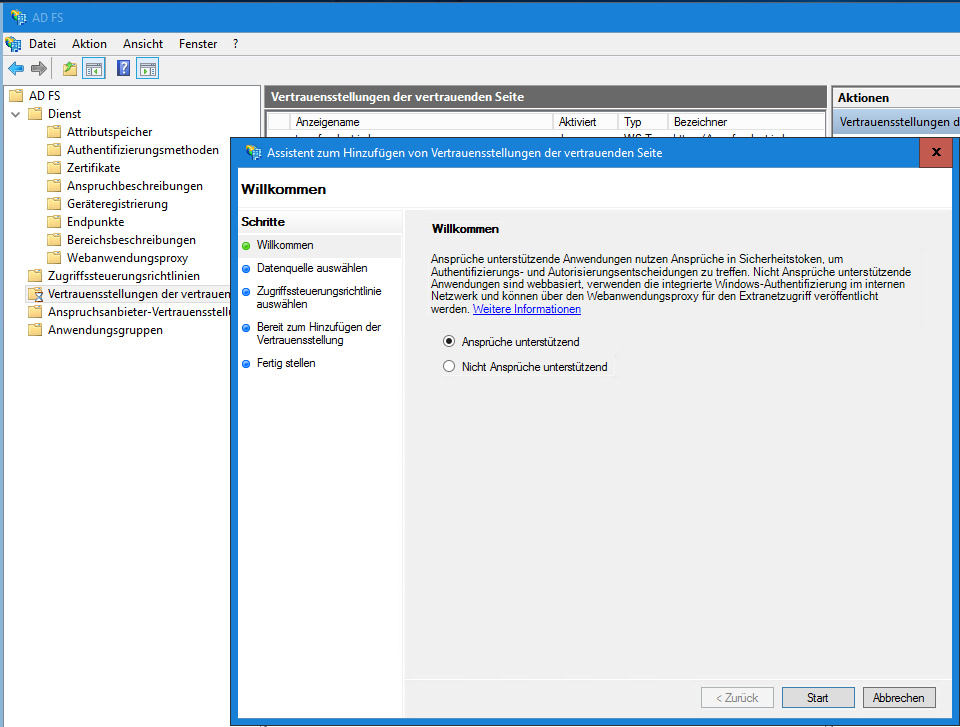

AD FS Managementden OrdnerVertrauensstellungen der vertrauenden Seiteaus und fügen Sie über das Kontextmenü (Rechtsklick) oder von der SeitenleisteAktionenaus eine neuevertrauende Seitehinzu. Der Konfigurationsassistent für einen neuen Trust wird gestartet. - Wählen Sie

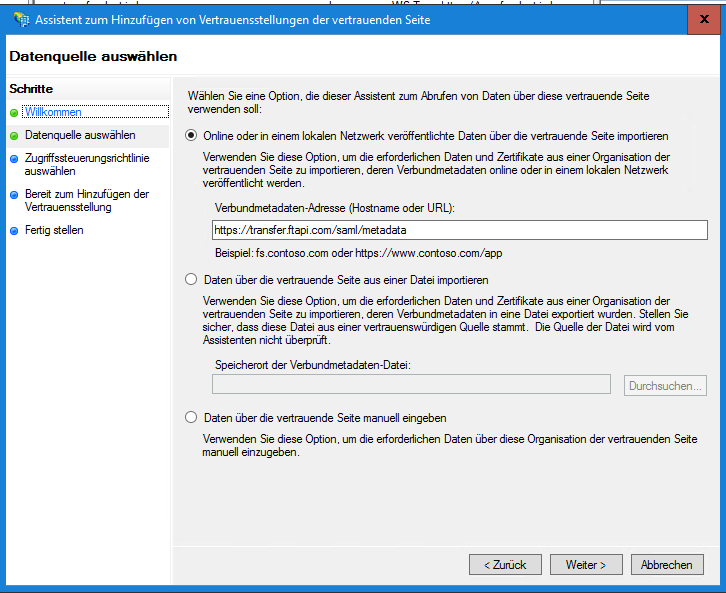

Ansprüche unterstützendaus und klicken Sie aufStart. - Sofern der AD FS-Server direkten Internetzugriff hat, wählen Sie die erste Option aus und geben Sie die URL Ihrer FTAPI-Instanz mit dem Zusatz

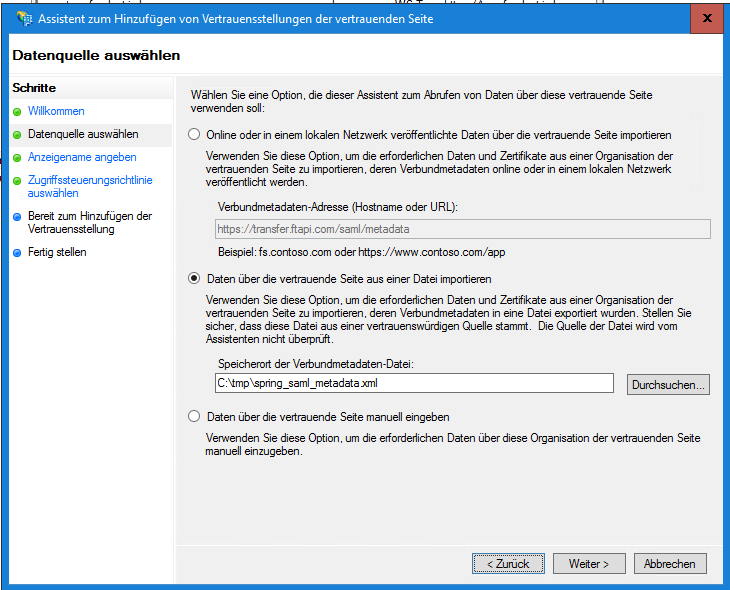

/saml/metadataan. Die URL finden Sie auch in der Administration Ihres FTAPI-Servers unterSingle Sign-On SAML 2.0->Relying Party (RP) Metadata URL. - Hat der AD FS-Server keinen direkten Zugang ins Internet, so laden Sie die o.g. Metadaten herunter und geben Sie diese unter Punkt 2

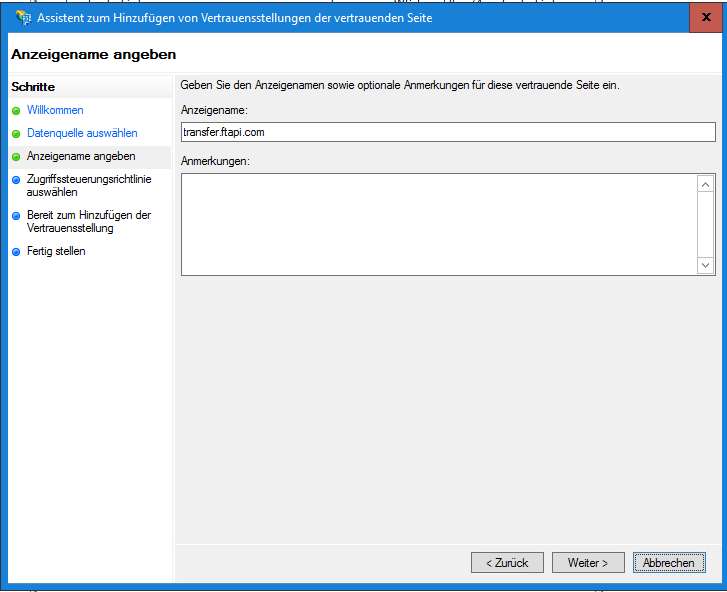

Daten über die vertrauende Seite aus einer Datei importierenan. Klicken Sie aufWeiter. - Geben Sie einen eindeutigen Namen an.

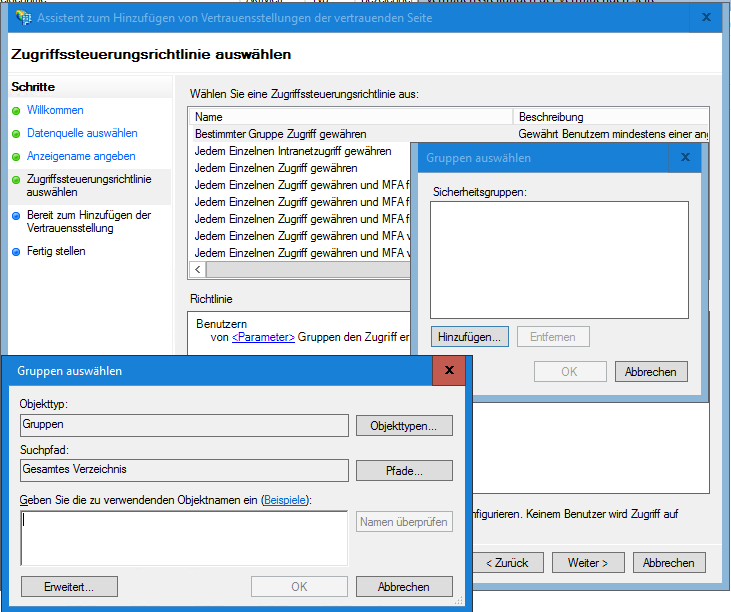

- Wählen Sie

Bestimmter Gruppe Zugriff gewährenaus und klicken Sie anschließend auf<Parameter>. Im sich öffnenden Fenster können nun dedizierte AD Gruppen ausgewählt werden, deren Mitglieder Zugriff auf SSO via SAML haben sollen.

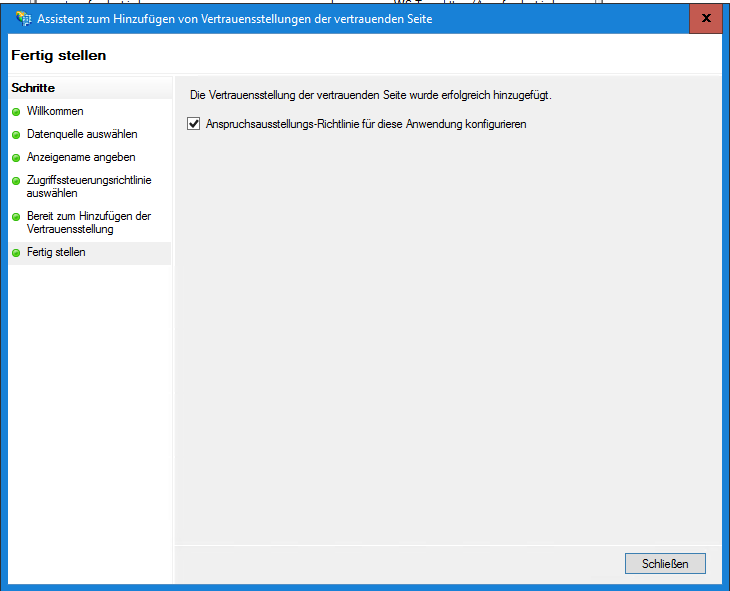

Klicken Sie 2x aufWeiterbzw.Schließen, um den Assistenten zu beenden und die Konfiguration zu speichern.

Anspruchsausstellungs-Richtlinie

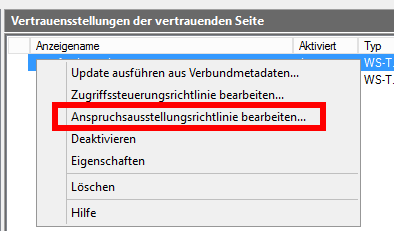

Die Anspruchsausstellungs-Richtlinie öffnet sich nach dem Schließen automatisch, alternativ rechtsklicken Sie die neu erstellte Seite und wählen Sie Anspruchsausstellungsrichtlinie bearbeiten... aus.

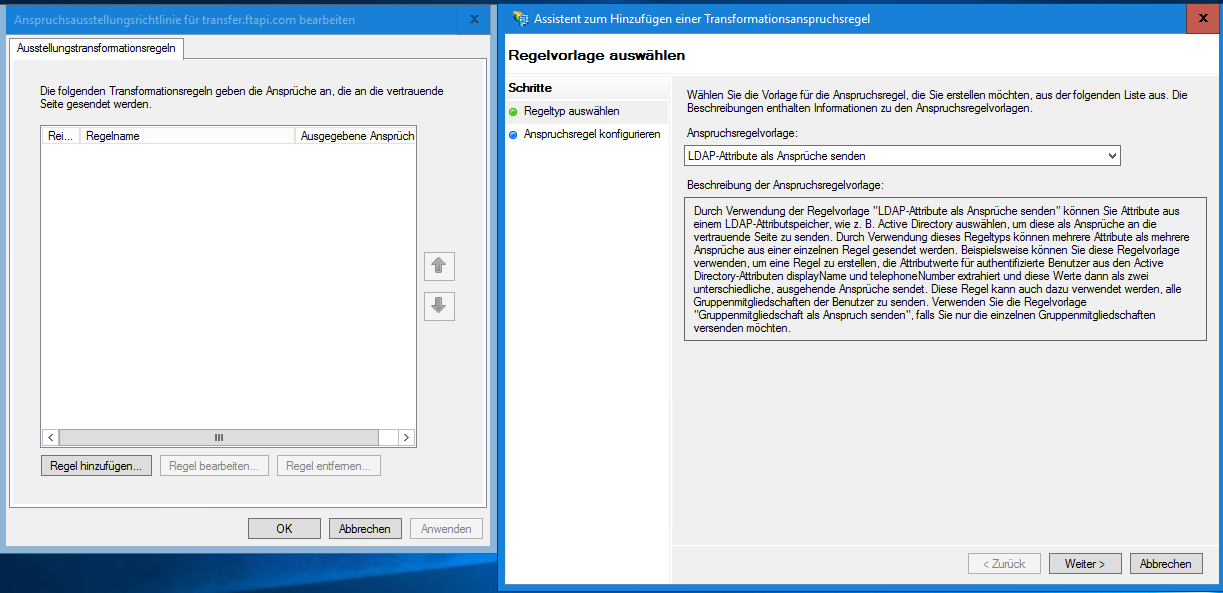

- Klicken Sie auf

Regel hinzufügenund Wählen SieLDAP-Attribute als Ansprüche sendenaus.

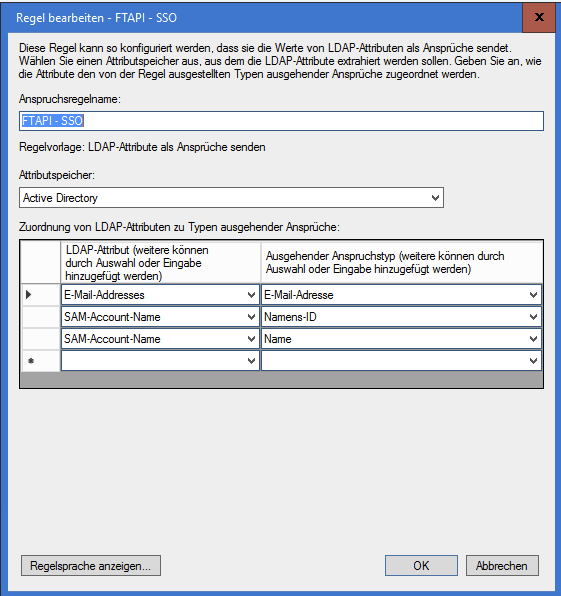

Der Anspruchsregelname kann frei vergeben werden, z.B.FTAPI - SSO. Als Attributspeicher mussActive Directorygewählt werden.

Das Mapping sollte wie folgt aussehen:

Auf Wunsch können weitere LDAP-Attribute konfiguriert werden (der FTAPI-Server unterstützt weiterhin Vorname, Nachname, Firma, Telefonnummer und Position).

Gruppenmapping

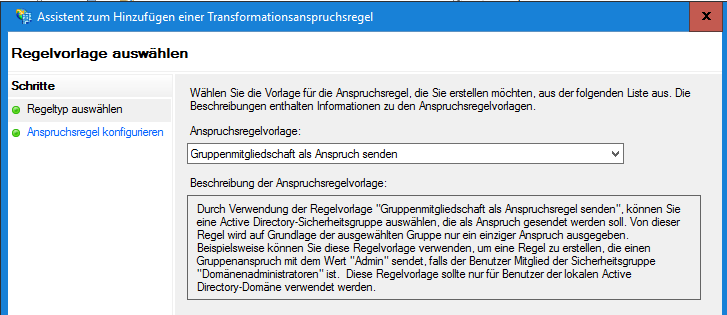

Wenn das Gruppenmapping zur Anwendung kommen soll, konfigurieren Sie bitte für die FTAPI-Gruppen entsprechende AD-Gruppen. Wählen Sie unter Regel hinzufügen... den Punkt Gruppenmitgliedschaft als Anspruch senden aus.

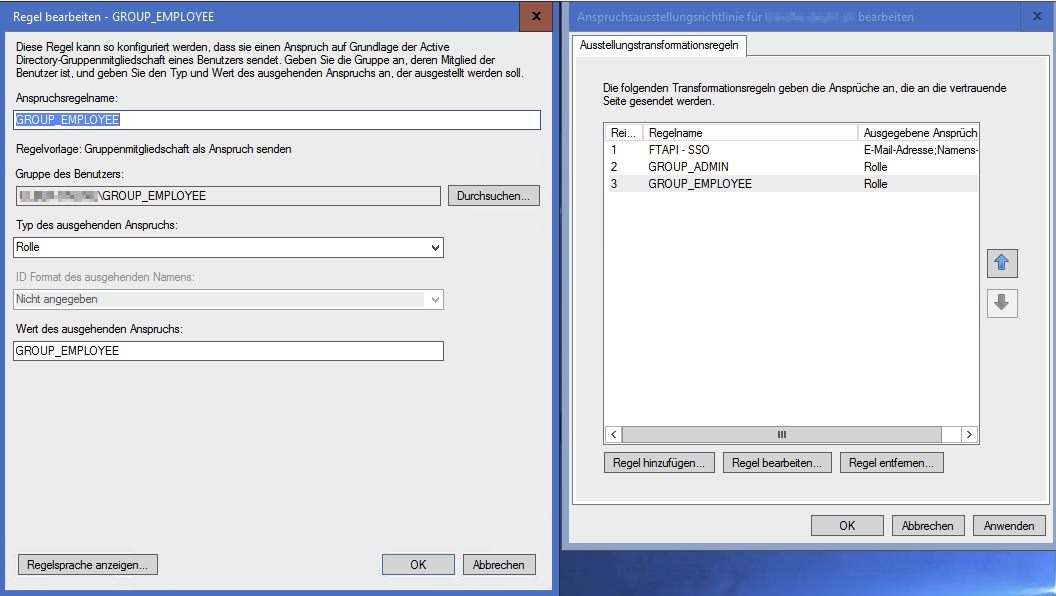

- Anspruchsregelname: Freitext, sollte der Gruppe entsprechen

- Gruppe des Benutzers: Die lokale AD-Gruppe

- Typ des ausgehenden Anspruchs: Rolle oder Gruppe, abhängig von der Konfiguration auf dem FTAPI-Server

- Wert des ausgehenden Anspruchs: Name der FTAPI-Gruppe

Die vordefinierten FTAPI-Gruppen Administrator, Mitarbeiter und Gast haben die internen Bezeichnungen GROUP_ADMIN, GROUP_EMPLOYEE und GROUP_GUEST. Für eigene FTAPI-Gruppen tragen Sie diese unter Wert des ausgehenden Anspruchs ein.

Hinterlegen Sie alle benötigten Gruppen und klicken Sie auf Anwenden.

Anpassung der Token-Lifetime

Die Gültigkeitsdauer des SAML-Authentifizierungstokens wird über die Lebensdauer für Web-SSO gesteuert, der Standardwert ist 480 Minuten. Der Wert kann maximal auf 9999 Minuten (ca. eine Woche) erhöht werden.

Nachrichtensignierung aktivieren (verschlüsselte Assertion)

Damit das Single-Sign-On-Verfahren via SAML auch weiterhin für die FTAPI Plattform funktioniert, muss die verschlüsselte Assertion aktiv sein.

Ähnliche Artikel

❓ SSO: Token-Lifetime am ADFS-Server via PowerShell und Konsole anpassen

❓ SAML IDP Konfiguration bei verschlüsselten Assertions